Вторжения здесь замечают и ликвидируют за считанные часы, а то и минуты. C сентября 2014-го по июнь 2015 года было выявлено и отбито более 30 млн атак на границах сети. Менее чем 0,1% вылазок удалось пробить оборону. Учитывая продвинутость хакеров, играющих против Пентагона, это достойный счет.

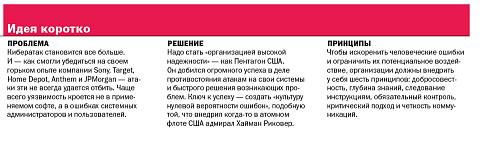

Главный урок, который можно извлечь из опыта военных: конечно же, технические системы должны быть на высоте, но для снижения уязвимости еще важнее — обуздать человеческий фактор. Огромное большинство удавшихся атак связано с промахами сетевых администраторов и пользователей: не смогли устранить дыры в старых системах, неверно выставили настройки, нарушили стандартные процедуры.

Своими успехами в построении систем безопасности Пентагон во многом обязан адмиралу Хайману Риковеру — отцу атомного флота США. За более чем 60 лет своего существования запущенная им национальная программа атомных подлодок не знала ни единой аварии. Риковер придавал особое значение человеческому фактору и требовал, чтобы весь персонал ядерных установок был тщательно обучен и мог исправлять свои погрешности до того, как они приведут к настоящим проблемам. Стремясь противостоять атакам на свои ИТ-системы, Минобороны США постоянно внедряет протоколы, подобные тем, что применял Риковер. Двое из авторов данной статьи, Сэнди Виннефельд и Кристофер Кирхгоф, принимали активное участие в этой работе. Цель статьи — рассказать, как опыт Пентагона можно применять в компаниях.

Бизнес — постоянный объект кибератак всевозможных злоумышленников: иностранных шпионов, преступных синдикатов, кибервандалов, нанятых недобросовестными конкурентами хакеров и даже недовольных сотрудников. Широкую известность получили случаи похищения или разглашения персональной информации и данных кредитных карт сотен миллионов клиентов таких крупных компаний, как Sony, Target, Home Depot, Neiman Marcus, JPMorgan Chase и Anthem. Мошенникам удавалось сразу после геологоразведки выкрасть информацию о залежах нефти у энергетических компаний, выудить стратегию переговоров по готовящейся сделке у корпораций, получить данные о вооружениях у оборонных предприятий. За последние три года количество атак на инфраструктурные ИТ-сети США, контролирующие предприятия химической промышленности, транспорта, электро- и водоснабжения, увеличилось в 17 раз! Неудивительно, что правительство США объявило кибербезопасность государственного и частного сектора экономики общенациональным приоритетом. Однако, как показал недавний масштабный взлом сервера Федерального управления по кадровым делам, решить эту проблему нелегко.

Кибербросок

Как и многие компании, к 2009 году Пентагон оказался в плену своих многочисленных разрозненных ИТ-систем, каждая со своим подходом к безопасности. Три вида вооруженных сил, а также четыре силовых структуры и девять объединенных боевых командований функционировали как отдельные структуры со своими бюджетами и собственными взглядами на инвестиции в ИТ. В МО одновременно работало 7 млн устройств, включенных в 15 тысяч отдельных, сконфигурированных под разные стандарты сетей — каждая со своим системным администратором. В таких условиях гарантировать безопасность просто невозможно.

Чтобы обеспечить целостность ИТ-системы ведомства, в том же году министр обороны Роберт Гейтс создал специальное Киберкомандование. Теперь все сети домена .mil оказались под началом одного четырехзвездного генерала и началась консолидация: 15 тысяч систем удалось привести к унифицированной архитектуре под названием «Единая информационная среда». Вскоре системы ИТ- управления и контроля всех кораблей, субмарин, спутников, ракет, самолетов, транспорта, любых систем вооружений и подразделений ВС США будут подчинены одному центру. Куча мала из различных иерархий, стандартов и протоколов, поддерживавшихся более чем 100 тысячами системных администраторов без единой системы подчинения, перестраивается в правильную когорту защиты сети.

Киберкомандование занимается технологическим обновлением. Передовые сенсорные системы, аналитика и консолидированные «комплекты систем безопасности» — многофункциональные машины, способные анализировать большие данные, — позволяют администраторам намного лучше понимать, что происходит в их сети. Теперь они могут быстро выявлять аномальные действия, выявлять угрозы и изменять конфигурацию сети соответственно.

Да, связь ранее разрозненных сетей вносит дополнительные риски (например, вредоносная программа может распространиться на несколько систем, а уязвимость одной поможет украсть данные из другой), но преимуществ дает значительно больше. Среди них централизованный контроль, стандарты защиты, легкость обновления и возможность мгновенной перенастройки в случае атаки. (Разумеется, системы секретной связи отделены от прочих.) Однако унификация архитектуры и обновление технологий — это только часть решения. Практически все пробои в обороне домена .mil связаны с человеческим фактором. В 2015 году организации ИГИЛ удалось ненадолго захватить контроль над твиттером Центрального командования США, проникнув через личный аккаунт, не защищенный двухфакторной аутентификацией (способ защиты, при котором для идентификации пользователя, помимо пароля, используется генератор чисел на токене или зашифрованный чип). В 2013 году иностранное государство четыре месяца вольготно чувствовало себя в незасекреченной сети американского флота — и все из-за плохой защиты публичного веб-сайта, о проблемах которого ИТ-эксперты флота знали, но не занимались ими. Самое опасное проникновение в секретную сеть произошло в 2008 году, когда в нарушение протокола сотрудник

Центрального командования на ближневосточной базе подключил флешку с хакерской программой непосредственно к компьютеру с секретными данными. Кое-кому удавалось проникнуть в систему и совсем недавно, но по сравнению с 2009 годом качество работы администраторов, пользователей и техники военной сети стало значительно лучше по целому ряду показателей. Готовность персонала оценивают все строже, тем не менее, доля подразделений, прошедших проверки и доказавших достойный уровень киберготовности, выросла с 79% в 2011-м, до более чем 96% в 2015 году. От человеческих ошибок страдают и компании. В банк JPMorgan Chase хакеры проникли через сервер, настройки безопасности которого не требовали двухфакторной аутентификации. Утечка 80 млн медицинских карт из системы страховой компании Anthem в декабре 2014 года почти наверняка стала результатом направленного фишинга через электронное сообщение, позволившего получить доступ к данным сразу нескольких системных администраторов. Подобные инциденты еще раз показывают, что ошибки свойственны как простым пользователям, так и ИТ-специалистам.

Львиную долю проблем можно предотвратить, просто устранив уязвимости системы и обеспечив правильные настройки безопасности. Урок, который надо извлечь: от людей зависит не меньше, чем от технологий. Киберзащитники должны создавать «организации высокой надежности», выстраивая культуру безупречной работы при минимальных рисках. «Думать надо не только о технологиях, — говорит командующий подразделения, адмирал Майк Роджерс. — Это вопрос этики и культуры. Важно, как вы комплектуете, обучаете и оснащаете организацию, какую структуру и какие принципы работы внедряете».

Высоконадежная организация

Концепция организации высокой надежности (ОВН) возникла в областях, где одна-единственная ошибка может привести к катастрофе: самолеты и диспетчерские аэропортов, космос, атомные электростанции, тушение лесных пожаров и скоростные поезда. В их работу вовлечены люди и машины, действующие в изменчивой внешней среде, что часто приводит к отклонениям от нормы, которые необходимо моментально исправить во избежание трагедии. К этим организациям неприменимы принципы непрерывного совершенствования эффективного производства. Сотрудники и пользователи не могут себе позволить учиться на своих ошибках: их просто нельзя допускать. Безопасная работа с рискованными технологиями в опасной, сложной среде не гарантируется инвестициями в передовые разработки и материалы.

Высоконадежные организации отлично знают собственные уязвимости, абсолютно преданы проверенным принципам и стандартам работы, четко распределяют ответственность и тщательно проверяют все источники потенциальных сбоев. Атомная часть ВМС США считается высоконадежной организацией с рекордной длительностью работы без сбоев. Управление ядерным реактором на подводной лодке, находящейся в океане и месяцами не имеющей доступа к технической поддержке, — тяжелое испытание. Адмирал Риковер взрастил жесткую культуру высочайших стандартов работы на всех уровнях организации. Он так внимательно следил, чтобы отбирали только способных воспринять эту культуру, что все 30 лет руководства лично собеседовал каждого офицера, поступающего на службу. Все его последователи на этом посту делали то же самое. В центре этой культуры — шесть взаимосвязанных принципов, помогающих флоту искоренять человеческие ошибки и уменьшать их воздействие.

1. Добросовестность. Это внутренняя честность, которая заставляет людей никогда не искать «как легче», делать абсолютно все, что требуется по регламенту, и, если случается ошибка, немедленно о ней рапортовать. На атомном флоте с первого дня работы людям внушают, что возможности исправить ошибку «когда-нибудь потом» у них не будет. Поэтому сотрудники не только не пытаются упростить процессы, но и сразу уведомляют своих руководителей о любой своей оплошности, чтобы огрех устранили до того, как он спровоцирует серьезную проблему. Поэтому разбирательств почти никогда не требуется. Оператор ядерной установки рапортует в техническую штаб-квартиру о любой погрешности, превышающей установленный порог (очень низкий). Командование несет полную ответственность за все происходящее на судне и за правдивость отчетности.

2. Глубина знаний. Если люди знают систему всесторонне — на каких принципах она работает, каковы ее слабые стороны и какие процедуры выполняет оператор, им проще заметить отклонение и выбрать правильный вариант действий. Операторы ядерных установок проходят серьезное обучение, прежде чем их подпустят к настоящему реактору, и на первых порах за ними неустанно следят. А уже работая самостоятельно, они проходят регулярные проверки, посещают многочасовые тренинги, сдают тесты. Командиры судов регулярно проверяют подготовку сотрудников и ежеквартально отчитываются о ее уровне.

3. Следование инструкциям. На атомной подлодке каждый военнослужащий должен знать — или знать, где найти, — протоколы действий в разных рабочих ситуациях, в точности следовать им и сразу распознавать ситуацию, выходящую за рамки имеющихся инструкций. Один из способов гарантировать выполнение протоколов на атомном флоте — развернутая система проверок. Каждый экипаж периодически тщательно тестируют по безопасности: письменные тесты, собеседования, наблюдения за повседневными операциями и реакцией на учебные тревоги.

Инспектор из регионального офиса по реакторам ВМФ может взойти на борт в любое время, когда подлодка находится в гавани, без предварительного уведомления, чтобы пронаблюдать текущие операции с ядерным реактором и его обслуживание. Ответственность за все обнаруженные инспектором несоответствия несет командир корабля.

4. Обязательный контроль. Во время работы ядерного реактора все его операторы — даже самые опытные — постоянно находятся под пристальным контролем старшего персонала. Любое действие, таящее высокий риск для системы, должно выполняться двумя людьми, а не одним. И любой член экипажа — даже самый младший — имеет право остановить процесс в случае возникновения проблемы.

5. Критический подход. Его нелегко привить в любой организации, а особенно — в условиях жесткой иерархии, когда люди привыкли мгновенно выполнять приказ. Однако в вопросах безопасности без критического настроя не обойтись: если приучить людей прислушиваться к своей тревоге, искать ее причины и устранять их, больше шансов, что удастся предотвратить опасность. Операторы с критическим подходом к работе проверяют все по два-три раза, всегда начеку и никогда не удовлетворяются беглыми ответами на свои вопросы. Простой вопрос: почему в конце очередного часа показания одного прибора из сотни неожиданно изменились или почему в сети возникли странные явления, может предотвратить повреждение всей системы.

6. Четкость коммуникаций. Чтобы свести к минимуму возможность выдачи или получения некорректных инструкций при нештатной ситуации, операторов атомных подлодок обязали общаться по форме. Отдающий приказ или указание должен изложить его максимально четко, а получатель — повторить дословно. Формализованность исключает посторонние разговоры и фамильярность, так как они ведут к невнимательности, недопониманию, пропуску важных шагов и иным ошибкам.

Сбой системы безопасности почти всегда связан с нарушением одного или нескольких из этих шести принципов. Вот несколько примеров ошибок, обнаруженных в Министерстве обороны в ходе текущих проверок. Вежливый сотрудник штаб-квартиры министерства придержал дверь и пропустил другого сотрудника, который оказался шпионом с фальшивым удостоверением. Попав в здание, тот мог установить в сети вредоносные программы. Нарушенные принципы: следование инструкциям и критический подход. Системный администратор, просматривая интернет-сайты со своего аккаунта с расширенными правами и меньшим числом автоматических ограничений, загрузил популярное видео, которое оказалось зараженным вирусом. Нарушенные принципы: добросовестность и следование инструкциям. Кадровая сотрудница нажала на ссылку в электронном сообщении, обещавшем скидки за онлайн-покупки. На самом деле это была попытка проверяющих установить фишинговую программу на ее компьютер. Нарушенные принципы: критический подход, глубина знаний, следование инструкциям. Новый сетевой администратор установил обновление, не прочитав руководство по установке и не позвав руководителя. В результате предыдущие обновления систем безопасности остались без патчей. Нарушенные принципы: глубина знаний, следование инструкциям, наличие обязательного дублера.

Сетевая служба поддержки восстановила связь с офисом, не выяснив предварительно, почему она оказалась прервана, хотя причиной могло стать автоматическое отключение с целью предотвратить соединение с неавторизованным компьютером или пользователем. Нарушенные принципы: следование инструкциям и критический подход.

Создание высоконадежной ИТ-организации

Конечно, все организации разные. Поэтому их руководителям, планирующим сделать свою компанию суперзащищенной с точки зрения человеческого фактора, необходимо принимать во внимание конкретные условия. Прежде всего уровень уязвимости зависит от типа бизнеса. Особенно велик риск для финансовых, производственных, коммунальных и крупных торговых компаний. Во-вторых, важна специфика контингента сотрудников. Творческий молодежный коллектив, в котором люди работают дома и пользуются онлайн-инструментами для совместного доступа и обмена данными, — это совсем не то, что отделы продаж и производства, приученные к четкости и множеству правил.

Сетевые администраторы и сотрудники кибербезопасности легко усваивают культуру, основанную на инструкциях, чего нельзя сказать обо всех остальных сотрудниках. Тем не менее навести порядок можно всегда — даже если у вас огромный штат и порядки давно устоялись. Посмотрите, как много компаний в последние годы изменили подходы к качеству, безопасности рабочих мест, возможностям карьерного роста для всех. Значит, независимо от особенностей организации лидеры вполне способны привить шесть принципов в повседневную культуру своей организации.

Берите все под контроль. Недавнее исследование Оксфордского университета и британского Центра по защите государственной инфраструктуры показало, что топ-менеджмент компаний озабочен кибербезопасностью в меньшей мере, чем рядовые начальники. Подобная близорукость высшего командования может вылиться в серьезные финансовые потери. Согласно отчету исследовательской компании Ponemon Institute за 2014 год, средний годовой ущерб от киберпреступлений по американским компаниям составил $12,7 млн: за последние пять лет сумма выросла на 96%. На устранение последствий атаки сейчас уходит на треть больше времени, и стоит оно теперь более $1,6 млн. Если руководитель не принимают кибербезопасность всерьез, его подчиненные тоже не станут напрягаться. Наверняка Грегг Стейнхейфел, в 2014 году вынужденный уйти с поста президента гигантской сети ритейла Target после того, как киберпреступники похитили данные ее клиентов, сейчас сожалеет о своем упущении. Гендиректора понимают, что им нужно консолидировать разрозненные сетевые системы, но мало кто движется к этому быстро: слишком уж трудно и затратно. Нужно не только держать высокий темп, но и координировать все руководство компании — технических, линейных, кадровых менеджеров, — чтобы люди и ИТ-система функционировали надежно и слаженно. И постоянно напоминать о том, что безопасность — основной принцип работы.

Гендиректор не должен удовлетворяться общими словами директора по ИТ о том, что практики безопасной работы уже внедрены, и все, что сейчас требуется, — это дополнительный бюджет на новейшие системы защиты от взлома. Нужно задать себе и коллегам непростые вопросы: все ли сделано для создания и поддержания культуры надежности? Уверены ли сетевые администраторы, что функции безопасности всех систем не отключены и не устарели? Как следят за рутинными действиями сотрудников и какие меры принимают, если оборона пробита? Какие стандартные тренинги по поведенческим и техническим аспектам кибербезопасности реализованы и как часто они обновляются? А работы по обновлению, включая изменение основных настроек, насколько они регламентированы и есть ли система дублеров? Генеральный директор должен постоянно спрашивать себя и других, что в его компании заставляет людей быть добросовестными, выполнять инструкции, держать все под контролем, смотреть на все критически и передавать важные сообщения по надежным каналам.

Научите ответственности. В армии командир отвечает за все, в том числе и за то, чтобы подчиненные правильно обращались с ИТ. Того же ждут и от тех, кто ниже по званию. Минобороны и киберкомандование США создают систему отчетности, помогающую подразделениям отслеживать нарушения безопасности и любые аномалии по простому графику. Ранее информация о том, кто и насколько серьезную ошибку совершил, была доступна только системным администраторам, если вообще фиксировалась. Скоро старшие командиры смогут отслеживать действия подразделений практически в реальном времени — а отчеты будут доступны для людей на значительно более высоких должностях. Защита сети должна быть столь же рутинной, как чистка и поддержание в рабочем состоянии оружия. Каждый военнослужащий должен знать и соблюдать основные правила сетевой гигиены: как предотвратить установку потенциально зараженного ПО, почему нельзя скачивать что попало, входить на веб-сайты, способные нарушить работу сети и открывать фишинговые письма.

Если правила нарушены по недобросовестности одного, командир должен наказать виновника. Но, если в подразделении царят вседозволенность и халатность, к ответственности привлекут самого командира. Компании не всегда вправе применять дисциплинарные меры, однако все управленцы, начиная с генерального директора, должны нести ответственность за действия своих подчиненных, связанные с кибербезопасностью. Менеджеры должны понимать, что с них спросят за их сотрудников, и каждый работник должен осознавать, что за свои действия или бездействие он отвечает сам. Сегодня такая культура пока еще редкость в бизнесе.

Внедрите единые стандарты, централизованное обучение и сертификацию. Киберкомандование США разработало стандарты, согласно которым любой администратор или пользователь сети должен иметь сертификат, отвечать известным требованиям и регулярно проходить переподготовку. Для специалистов по ИТ-безопасности уже практически внедрена система, аналогичная той, что принята в атомном флоте: занятия в аудиториях, самостоятельное изучение материалов и, наконец, настоящий экзамен с оценкой. Чтобы подготовить контингент специалистов по киберзащите, курс кибербезопасности сделали обязательным во всех военных академиях. Четыре академии выдают дипломы по специальности ИТ-безопасность. Во всех родах войск сегодня существуют школы для дополнительного обучения. В компаниях же, напротив, относительно редко можно встретить должное обучение рядовых сотрудников вопросам безопасности — а там, где они внедрены, почти не встречается переподготовка или хотя бы должное информирование о новых угрозах. Подробное обучение совершенно необходимо для компаний любого размера. Оно требует такого же внимания, как обучение нормам рабочей этики и безопасности, и компаниям следует обеспечить явку всех сотрудников. Всего одного не прошедшего обучения сотрудника достаточно, чтобы поставить под удар безопасность всей компании.

Обеспечьте строгий учет и присутствие дублера. В 2014 году ВС США создали подробную схему киберкомандования и управления с указанием зон ответственности, уровня допуска к системам и решений при возникновении проблем с ИТ-безопасностью. В дополнение к четкой иерархии и системе уровней ответственности введено требование: при обновлении ключевых компонентов безопасности сети и при доступе системных администраторов к областям хранения секретной информации обязательно участие двух человек. Оба обязаны внимательно следить за происходящим и подтвердить, что все сделано верно. Таким образом достигается дополнительная надежность и существенно снижается риск вторжения в настройки злоумышленника-одиночки, укоренившегося в организации. Компаниям стоит делать так же. Большинство крупных фирм уже сильно сократили список привилегированных пользователей системы и формализовали процессы прекращения доступа для бывших партнеров и бывших сотрудников. Средним и малым компаниям стоит последовать их примеру.

Можно использовать недорогое, простое в установке программное обеспечение, которое либо предупреждает сотрудников, что они переносят или загружают конфиденциальную информацию, либо запрещает им это делать и отслеживает их дальнейшие действия. Для стимулирования культуры высокой надежности необходимо регулярно напоминать сотрудникам, что их соответствие правилам безопасности контролируется.

Тестируйте защищенность. В июне 2015 года киберкомандование и минобороны США объявили о проведении операционных тестов для всех сетевых администраторов и пользователей. ВС также внедряют строгие стандарты проверок кибербезопасности и обеспечивают максимальную координацию внутри проводящих их коллективов. И здесь компании могут поучиться у военных. Многие крупные фирмы проводят аудиты безопасности, но зачастую они сосредоточивают усилия на уязвимостях сетей внешним угрозам и мало внимания уделяют поведению сотрудников. Гендиректора должны больше вкладывать в средства проверки того, как люди пользуются ИТ, и включить во внутренний аудит не только технологии, но и приемы и культуру их применения. (Такую услугу предлагают и внешние консультанты.)

Помимо запланированных проверок, фирмам следует проводить внезапный точечный контроль. Он помогает выявлять нарушения инструкций, которые закрадываются в повседневную рутину. Кто-то переносит конфиденциальную информацию на незащищенный ноутбук, чтобы поработать дома, кто-то обменивается информацией через публичное облако, кто-то доверяет свой пароль коллеге. Эти нарушения важно обнаружить и исправить, прежде чем они вызовут серьезную проблему.

Устраните страх и усильте ответственность за сокрытие ошибок. Ненамеренные, случайные ошибки нужно проанализировать, чтобы отладить процессы. Однако, если сотрудник намеренно обошел стандарты и процедуры, подобное нельзя спускать с рук. Эдвард Сноуден получил доступ к секретной информации, убедив другого штатского сотрудника ввести свой пароль на его компьютере. Это было грубым нарушением, за которое виновный был справедливо уволен. После этого многие старшие офицеры поняли, что культура работы, обеспечивающая добросовестность, критический подход, обязательный контроль и выполнение инструкций, создала бы среду, в которой Сноудена остановили бы сразу. В реакторном отсеке атомной подводной лодки подобное нарушение правил просто немыслимо. При этом сотрудникам должно быть не страшно признавать свои невольные ошибки. Когда операторы ядерного реактора на подлодке выявляют упущения, они немедленно сообщают о них вышестоящему офицеру. Аналогичным образом пользователь сети, который по невнимательности кликнул на подозрительное сообщение или веб-сайт, должен быть готов доложить об этом без страха наказания. И наконец, для всех сотрудников организации должна быть обеспечена возможность быстро задать вопрос. Операторы реактора приучены без промедления связываться с начальством при возникновении нештатной ситуации, которую они не знают, как разрешить.

Обеспечив всем сотрудникам легкий доступ к помощи по горячей линии или непосредственно от начальника, компании избавят их от искушения действовать наугад, понадеявшись, что «ничего не случится». Да, мы призываем к значительно более формальному, регламентированному подходу к работе, чем принято ныне в большинстве компаний. Но в условиях, когда кибератаки являют собою явную и реальную угрозу — как отдельным компаниям, так и нации в целом — иначе действовать просто нельзя. Чтобы заткнуть дыры в киберзащите Америки, необходимо внедрять правила и принципы. Может быть, компаниям достаточно будет защитить только самые ценные ресурсы? Нет. Прежде всего, это означало бы, что в компании одновременно действуют несколько стандартов ИТ-безопасности, что сложно для управления и само по себе опасно. Далее, вы можете ошибаться в оценке того, что для компании самое ценное. (Например, во время приписываемой северокорейским хакерам атаки на Sony Pictures Entertainment произошла утечка личных электронных писем сотрудников — и это оказалось наиболее неприятным последствием произошедшего.) Наконец, хакеры часто получают доступ к совершенно секретным данным или системам через систему относительно низкого уровня — например, электронную почту. Компаниям нужен единый подход к защите всей своей информации.

Техническое совершенство и человеческое радение

За последние десять лет ИТ-сети развились в важное, но уязвимое средство производства; их безопасность стала корпоративным приоритетом. Число кибератак неуклонно растет, и, чтобы защититься, одних технологий недостаточно. Не менее важно — сократить урон от человеческих ошибок. И сделать это можно, внедрив принципы, которые один суровый адмирал ввел на атомном флоте США более 60 лет тому назад.

Чтобы выстроить и поддерживать культуру высокой надежности, необходимо личное участие руководителей, а также значительные инвестиции в обучение и контроль. Безопасность стоит денег, но эти инвестиции окупятся сторицей. От способности отражать угрозы зависит не только работа и само существование вашей компании, но и экономика вашей страны.